Categoría: Informática

Netcat: La «Navaja Suiza» de las Redes en Linux

Descubre el potencial de Netcat, la herramienta 'navaja suiza' de las redes en Linux, que…

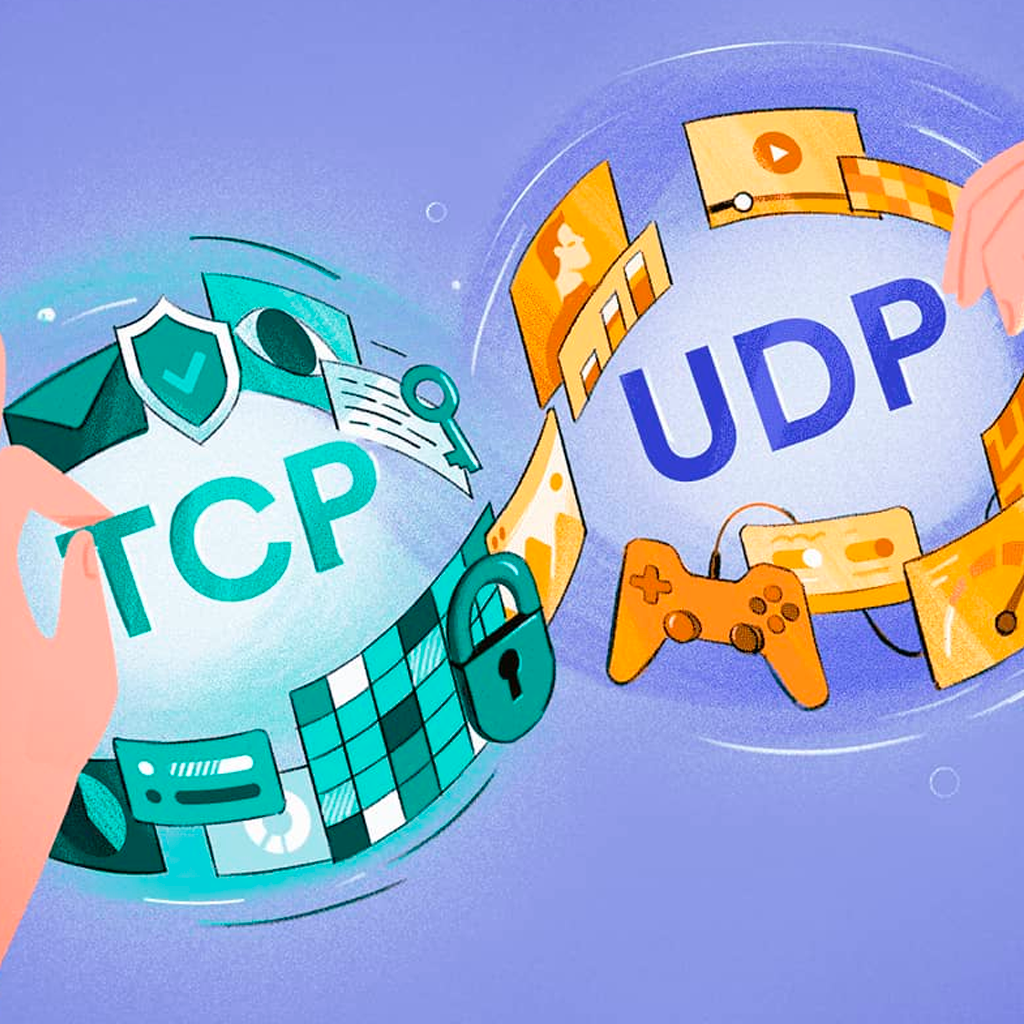

Explorando las Rutas de Datos: TCP y UDP en el Mundo de las Redes de Computadoras

En el fascinante mundo de las redes de computadoras, donde la información fluye como un…

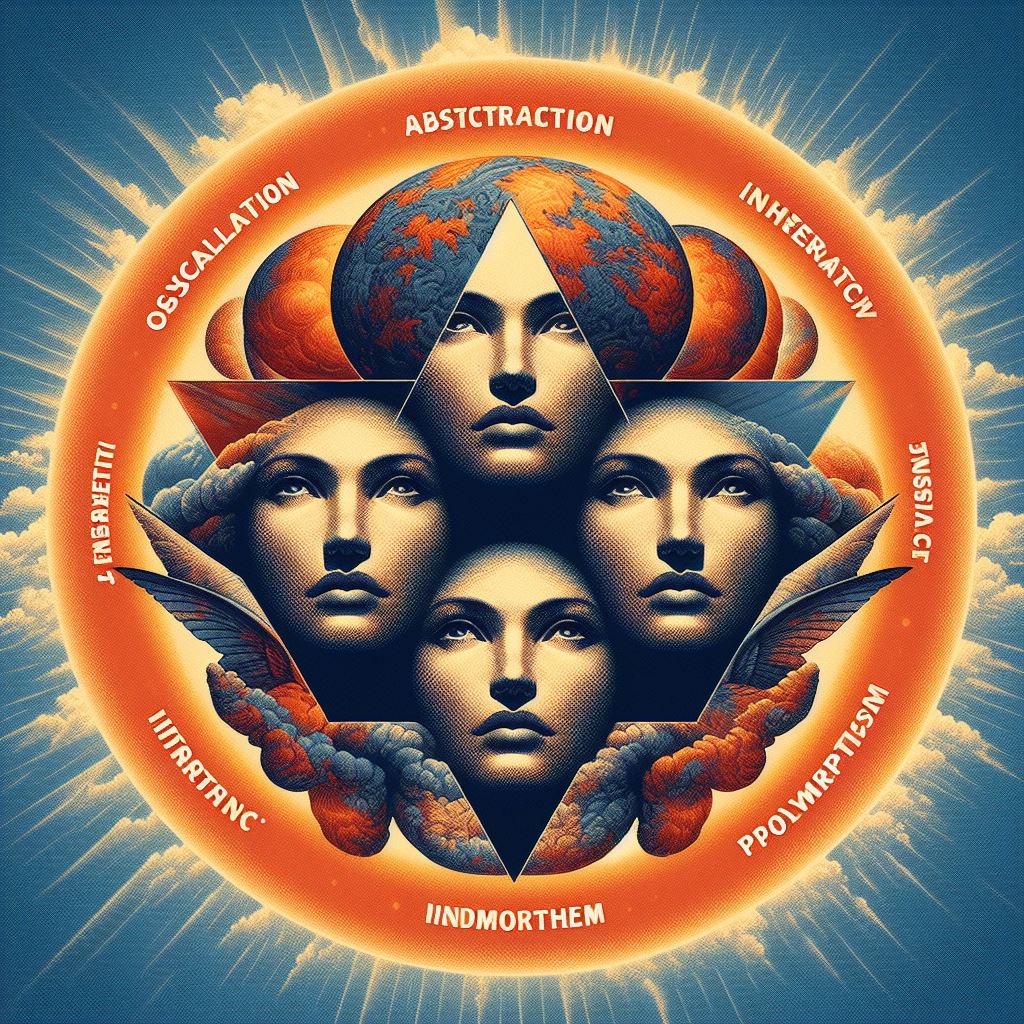

Descubriendo los 4 Pilares de la Programación Orientada a Objetos

La programación orientada a objetos es un paradigma que utiliza conceptos como encapsulación, abstracción, herencia…

Guía Práctica para Detectar y Mitigar Ataques en Servidores Web mediante los Logs de Apache

Implementar una estrategia integral de ciberseguridad, que incluya firewalls, auditorías de seguridad regulares, actualizaciones y…

Introducción a Redis: Instalación y Configuración con Apache

Optimiza el rendimiento y la eficiencia de tu aplicación web mediante la implementación de Redis,…

Buenas Prácticas para Crear Clases Orientadas a Bases de Datos en PHP

La implementación de consultas preparadas y el uso del patrón Singleton en PHP, junto con…

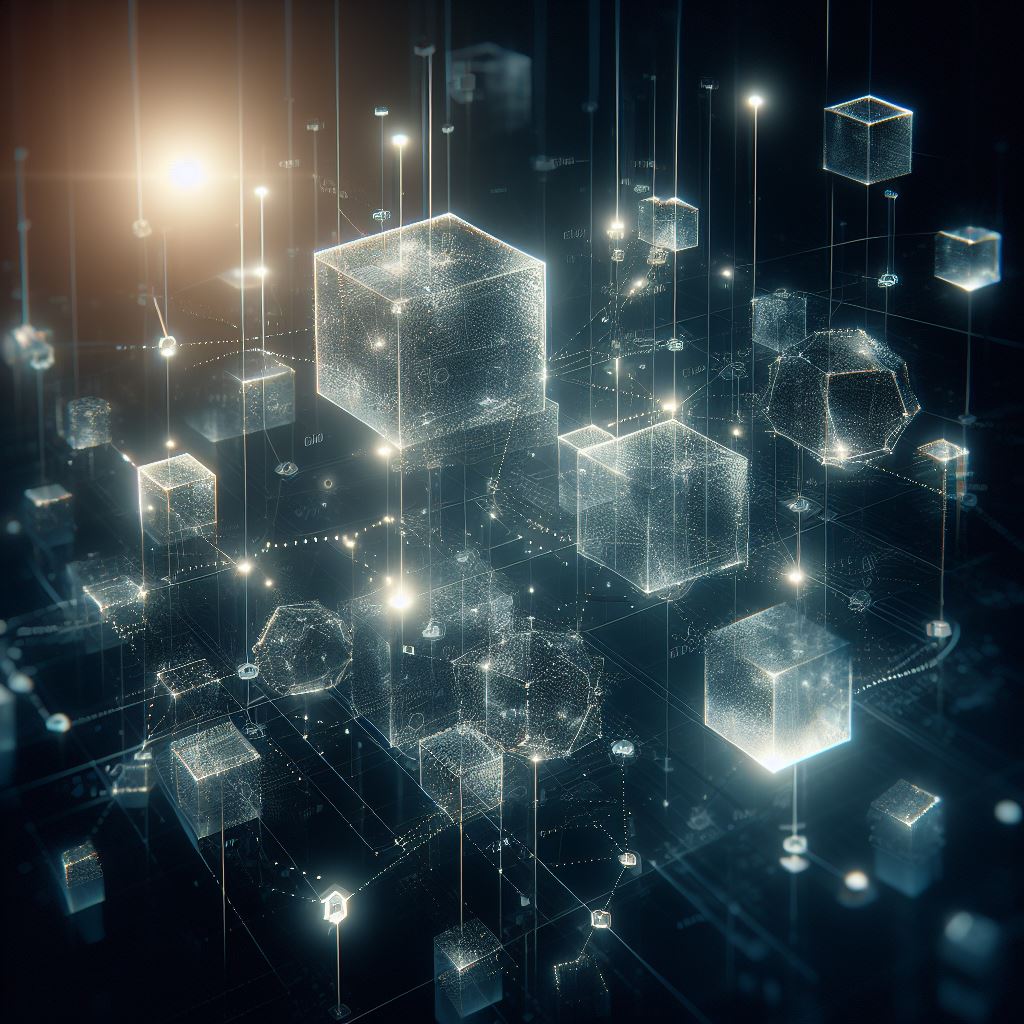

Descifrando el Mundo del Blockchain: Una Mirada Profunda a la Tecnología del Futuro

Blockchain, la tecnología descentralizada que garantiza seguridad, transparencia y criptomonedas, revoluciona el intercambio de datos…

Cómo Verificar la Autenticidad de un Archivo Descargado para una Mayor Seguridad en Línea

Asegura la integridad de tus descargas en línea mediante la verificación de archivos con el…

Desafiando el Phishing: Navegando con Seguridad y Conciencia en el Mundo Digital

#Ciberseguridad #PrivacidadDigital #PhishingPrevention»

#Ciberseguridad #PrivacidadDigital #PhishingPrevention»

La educación continua sobre ciberseguridad y la conciencia son fundamentales para proteger nuestra privacidad en…

Desafiando al Silicio: Estrategias de Dominio en la Gestión del Hardware en Linux

Transforma tu experiencia informática, potencia tu sistema con nuestras claves de optimización y administración en…

Explorando la Dinámica Modular de los Sistemas GNU/Linux: Una Inmersión en la Arquitectura del Kernel

La arquitectura de los sistemas GNU/Linux se caracteriza por su enfoque modular, donde se emplea…

Personalización del Entorno de Usuario en Linux

El arranque eficiente del entorno de usuario en Linux, desde la configuración del servidor gráfico…